AnthropicがClaude Mythosで数千件のゼロデイを発見——極秘プロジェクト「Glasswing」の正体

リークから始まった話が、ここまで大きくなるとは想像していなかった。

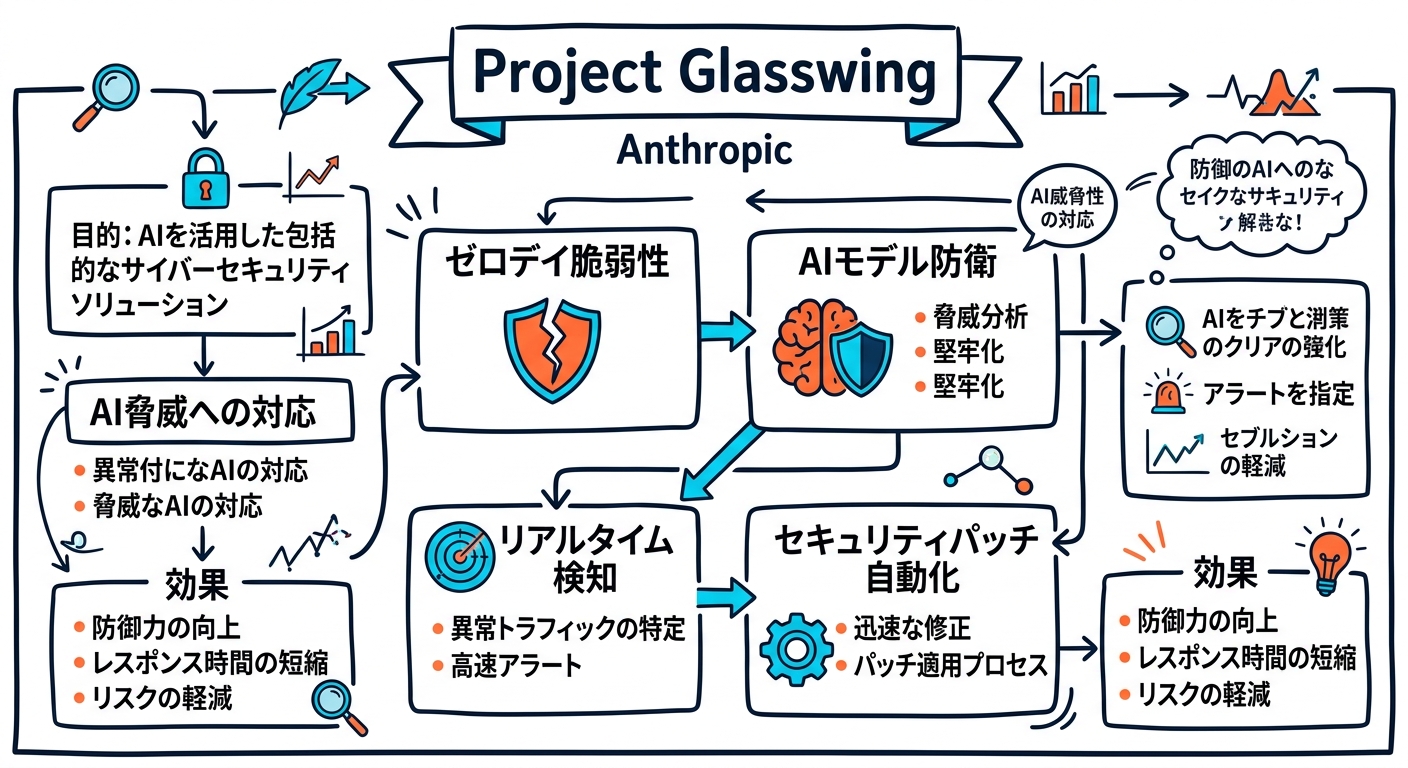

3月下旬にCMSの設定ミスで漏れ出た「Claude Mythos」の情報は、当時は未発表モデルの性能概要にすぎなかった。ところが4月に入ってAnthropicが公式に動き出した。名前は「Project Glasswing」。Mythosを使ったサイバーセキュリティ防衛の限定プロジェクトであり、すでにWindows・macOS・主要ブラウザで数千件のゼロデイ脆弱性を特定済みだという。「AIが脆弱性を見つける」という話は以前からあったが、数千件という規模は別次元だ。

何が起きているのか

4月7日、Anthropicはanthropic.com/glasswingで正式な概要を公開した。Project GlasswingはClaude Mythosの「防衛特化プレビュー」として設計されており、参加組織は現時点でNVIDIA・AWS・Apple・Microsoft・Googleを含む11社のコンソーシアムに限定されている。

これだけのプレーヤーが名を連ねていることに、少し驚いた。競合関係にあるMicrosoftとGoogleが同じテーブルにつき、Appleも加わっている。サイバー脅威の深刻さが、通常の企業間の壁を一時的に取り払ったということだろう。

Glasswingの運用は単純ではない。Mythosが発見した脆弱性は、各ベンダーに非公開で通知されたうえで修正作業が進む。公開前に悪用されることを防ぐため、典型的な「責任ある開示」のプロセスが組み込まれている。問題は、発見数が膨大すぎてパッチ対応が追いついていない可能性があることだ。

「発見」という行為の規模が変わった

これまでのAIを使った脆弱性発見というのは、基本的に特定のコードベースやライブラリを対象にした、比較的狭い範囲の自動化だった。Google Project ZeroがAIを活用した脆弱性発見で成果を上げているが、それでも単発の発見が話題になるレベルだ。

今回報告されている数千件という規模は、そのモデルとは根本的に異なる。主要OSとブラウザ全体を横断的に解析し、短期間でこれだけの件数を特定したとすれば、ソフトウェアセキュリティの検査フローが根底から変わる可能性がある。

The Hacker Newsの報道によれば、発見された脆弱性の多くはメモリ安全性に関するものだが、認証バイパスや権限昇格に関連するケースも含まれるという。Windowsカーネルレベルの脆弱性が複数含まれているとすれば、これは単なるバグの数の問題ではなく、基盤そのものの再評価を迫るものになりかねない。

ただし、現時点では個々の脆弱性の詳細は開示されていない。コンソーシアム内でのクローズドな共有にとどまっており、実際の数字や影響範囲は外部から確認できない状態だ。Anthropicの発表を額面通りに受け取るか、検証を待つかは判断が分かれるところだ。

一般公開を見送った理由

Anthropicは今回、Claude Mythosの一般公開を明確に「見送る」と表明した。理由として挙げているのは、攻撃側への転用リスクだ。

リーク時に「前例のないサイバーセキュリティリスク」と自ら評していたモデルを、そのまま誰でも使える状態にはできない。この判断自体は筋が通っている。しかし同時に、Anthropicは1億ドル分のAPI利用クレジットをGlasswingコンソーシアム向けに拠出することを発表している。

防衛目的に限定した形での商業化、ということになる。セキュリティ企業や政府機関にとっては強力なツールが使えるようになる一方、一般の開発者や中小企業はこの能力にアクセスできない。「誰が強力なAIを使えるか」という非対称性は、今後さらに議論を呼ぶだろう。

もう一点、気になるのはタイミングだ。3月下旬のリークから2週間足らずでProject Glasswingとして正式発表している。準備の速さを見ると、リーク以前からこのプロジェクトは動いていた可能性が高い。今回の「正式発表」は、計画外に前倒しになった、あるいはリークを逆手に取ったものという見方もできる。

防衛と攻撃の境界線

Project Glasswingが「防衛専用」と位置づけられていることには、一定の意味がある。しかし、脆弱性を発見する能力と、脆弱性を悪用する能力は、技術的には紙一重だ。

Anthropicがいくら厳格なアクセス管理を設けても、コンソーシアム参加11社全てにおいて情報が完全に管理されるかどうかは分からない。先月のCMS設定ミスを振り返れば、この問いは決して理論上のものではない。

一方で、この問題はAnthropicだけに帰すべきものでもない。GPT-5.4やGemini 3.1も脆弱性発見能力を持ちつつある。Anthropicが規制とコンソーシアム形式でコントロールしようとしている姿勢は、野放しにするよりは建設的だ。ただ、業界全体でこうした能力の扱いに関する共通ルールが作られるかどうかは、まだ見えていない。

Project Glasswingが今後どう展開するかを見る上で、まず注目すべきは発見された脆弱性へのパッチ適用状況だ。数千件の脆弱性が実際にどのくらいのペースで修正されるか、そして修正前に悪用されるケースが出るかどうかが、このプロジェクトの現実的な評価を左右する。1億ドルのクレジット拠出と11社のコンソーシアムが、数字以上の実効性を持てるかどうかが問われている。

Sources: